Les règles du jeu ont changé. Gmail et Yahoo ont durci leurs exigences d’authentification dès 2024, et les fournisseurs de messagerie continuent d’affiner leurs filtres en 2026. Une campagne bien rédigée ne suffit plus — la technique prime désormais sur le texte

1. Authentifier son domaine : la base non négociable

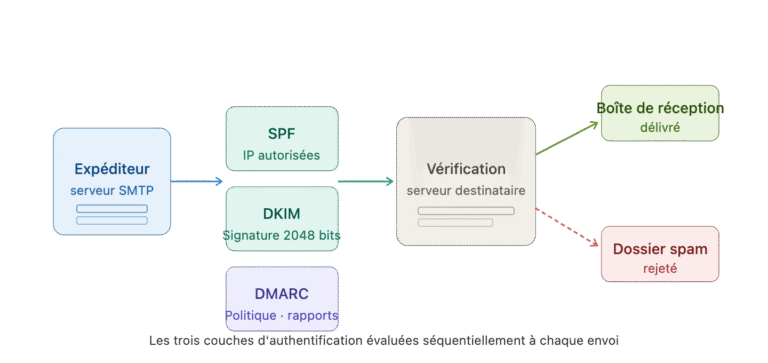

L’authentification n’est plus une bonne pratique facultative. En 2026, un domaine sans SPF, DKIM et DMARC correctement configurés voit ses messages rejetés avant même d’atteindre un filtre anti-spam.

SPF : délimiter les sources d’envoi autorisées

Le Sender Policy Framework liste, au niveau DNS, les serveurs autorisés à émettre des emails au nom du domaine. Un enregistrement mal maintenu — avec des adresses IP obsolètes ou des mécanismes « +all » trop permissifs — affaiblit immédiatement la crédibilité de l’expéditeur.

Il faut aussi veiller à ne pas dépasser dix lookups DNS dans la chaîne SPF, une limite technique souvent ignorée qui provoque des échecs silencieux.

DKIM : signer cryptographiquement chaque message

DomainKeys Identified Mail attache une signature numérique à chaque email, permettant au serveur destinataire de vérifier que le contenu n’a pas été altéré en transit. La longueur de clé recommandée est désormais de 2048 bits minimum, les clés 1024 bits étant considérées comme insuffisantes par les grands fournisseurs.

Une rotation régulière des clés — tous les six à douze mois — réduit aussi la surface d’exposition en cas de compromission.

DMARC : aligner et remonter les données d’abus

DMARC s’appuie sur SPF et DKIM pour définir une politique de traitement des messages qui échouent à l’authentification : none, quarantine ou reject. En 2026, les expéditeurs de plus de 5 000 messages par jour doivent impérativement se situer au niveau quarantine ou reject pour satisfaire aux exigences de Gmail et Yahoo.

Les rapports DMARC (RUA/RUF) permettent par ailleurs de détecter rapidement les tentatives de phishing usurpant le domaine, un vecteur d’attaque en constante augmentation.

2. Vérifier et nettoyer sa liste d’envoi

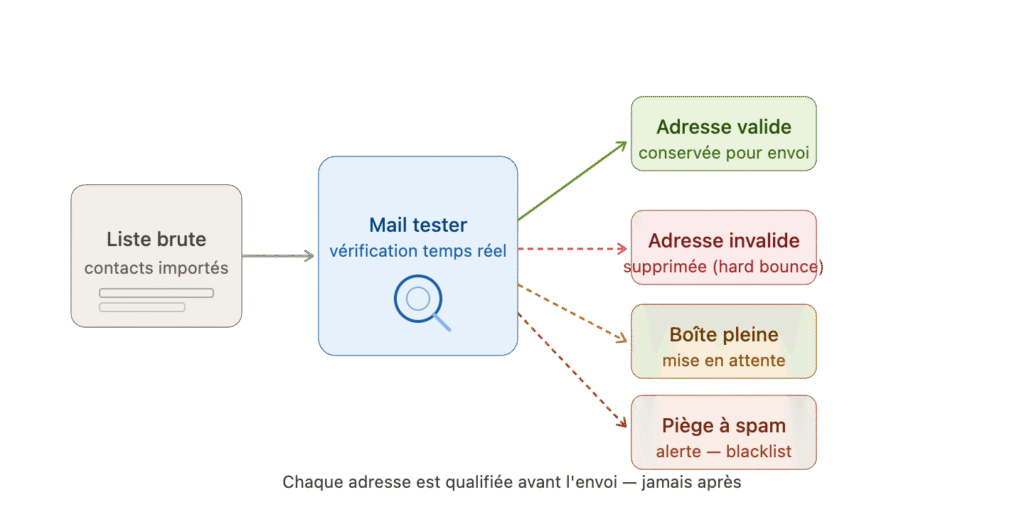

Une base de contacts propre conditionne directement la réputation de l’adresse d’expédition. Envoyer vers des adresses invalides, inactives ou inexistantes génère des bounces qui dégradent le score de l’expéditeur auprès des fournisseurs de messagerie.

Pourquoi les adresses invalides plombent la délivrabilité

Chaque hard bounce enregistré signale aux serveurs destinataires que l’expéditeur n’entretient pas sa liste. Au-delà de 2 % de bounces, la plupart des ESP (Email Service Providers) commencent à throttler les envois, voire à suspendre le compte.

Les adresses pièges (spam traps) constituent un risque supplémentaire : elles sont délibérément placées dans des listes mal gérées pour identifier les expéditeurs négligents, et leur déclenchement entraîne un blocage immédiat par certains blacklists.

Valider les adresses avant l’envoi

La vérification syntaxique et la validation DNS sont insuffisantes seules. Un outil de vérification en temps réel interroge le serveur mail destinataire pour confirmer l’existence de la boîte sans envoyer de message. C’est précisément ce que permet un mail tester performant : identifier les adresses inexistantes, les boîtes pleines, les domaines inactifs et les pièges à spam avant qu’ils n’impactent la réputation du domaine d’envoi.

Cette étape est particulièrement critique lors de l’intégration de listes issues de sources tierces, de salons professionnels ou de formulaires anciens non vérifiés.

Fréquence de nettoyage recommandée

Une liste qui n’a pas été sollicitée depuis plus de six mois doit être traitée comme potentiellement dégradée. Un processus de réengagement — avec suppression automatique des non-répondants après deux tentatives — maintient un ratio d’engagement suffisant pour préserver la réputation d’envoi.

Les contacts marqués comme « inactifs depuis 12 mois » représentent souvent plus de 30 % d’une base non entretenue. Les conserver dilue les taux d’ouverture et alerte les algorithmes de filtrage.

3. Gérer la réputation IP et la réputation de domaine

La réputation n’est pas un indicateur figé. Elle évolue en temps réel en fonction du comportement des destinataires, de l’historique d’envoi et de la cohérence des volumes expédiés.

IP dédiée ou partagée : le bon choix selon le volume

Pour des volumes inférieurs à 50 000 emails par mois, une IP partagée au sein d’un ESP reconnu offre souvent une meilleure délivrabilité qu’une IP dédiée froide. La réputation mutualisée est déjà établie, à condition que l’ESP pratique une hygiène stricte sur l’ensemble de son parc.

Au-delà de ce seuil, une IP dédiée devient pertinente — à condition de procéder à un warm-up progressif sur six à huit semaines, en montant les volumes par paliers de 20 à 30 % chaque semaine.

Les blacklists : surveillance et sortie

Figurer sur une blacklist majeure comme Spamhaus ou Barracuda peut réduire le taux de délivrabilité de 40 à 60 % en quelques heures. La surveillance proactive via des outils comme MXToolbox ou Postmaster Tools (Google) permet de détecter une inscription avant qu’elle ne se généralise.

La procédure de délisting exige en général de documenter les mesures correctives prises — suppression des contacts problématiques, correction de l’authentification, réduction du taux de plaintes — avant de soumettre une demande formelle.

5. Infrastructure d’envoi et configuration technique avancée

La couche infrastructure est souvent traitée comme une contrainte opérationnelle, alors qu’elle constitue l’un des leviers les plus directs sur la délivrabilité à volume élevé.

MTA et paramétrage SMTP

Le Message Transfer Agent gère la file d’envoi, les tentatives de remise et les réponses aux erreurs. Une configuration correcte des codes SMTP — traitement des 421 (déféré), 450 (temporaire) et 550 (permanent) — évite de relancer indéfiniment des messages vers des serveurs saturés ou des adresses invalides.

Le respect des retry intervals recommandés — 15 minutes pour la première tentative, puis croissance exponentielle — réduit aussi le risque d’être identifié comme source de spam.

Pool d’IPs et rotation selon les flux

Les expéditeurs à fort volume gèrent généralement plusieurs pools d’IPs distincts selon la nature des flux : transactionnel, marketing, et prospection. Cette séparation protège la réputation des emails transactionnels — confirmations de commande, réinitialisations de mot de passe — des fluctuations inhérentes aux campagnes marketing.

Un incident de réputation sur le pool marketing ne contamine ainsi pas la délivrabilité des messages critiques.

Monitoring et alertes en temps réel

Un tableau de bord de délivrabilité doit centraliser au minimum : le taux de bounces par campagne, le taux de plaintes spam, le score de réputation IP, l’état des enregistrements DNS d’authentification et les éventuelles inscriptions sur blacklists. Ces métriques doivent déclencher des alertes automatiques dès qu’un seuil critique est franchi — et non être consultées manuellement après un incident.

En définitive

La délivrabilité en 2026 est le résultat d’un système cohérent, pas d’un paramètre isolé. Authentification rigoureuse, liste propre, réputation maîtrisée, contenu pertinent et infrastructure stable : ces cinq dimensions interagissent. Négliger l’une d’elles revient à fragiliser l’ensemble. Les expéditeurs qui traitent la délivrabilité comme une discipline technique à part entière — et non comme un problème à régler en cas de crise — sont ceux qui maintiennent des taux d’inbox stables, campagne après campagne.